Im Menüpunkt Users & Groups werden die Ziele der Phishing-Simulation definiert. Hier können einzelne Einträge vorgenommen oder ganze Listen importiert werden. An dieser Stelle wird deutlich, warum Ihre Daten wertvoll und schützenswert sind. Adressen werden aus verschiedensten Quellen zusammengetragen und zum Kauf angeboten. Eine Liste mit mehreren tausend gültigen E-Mail-Adressen kostet im Dark Net nur wenige Euro. Wenn Sie z.B. eine Spam-Mail öffnen und Ihr E-Mail-Client so eingestellt ist, dass er Inhalte wie z.B. Bilder automatisch herunterlädt oder Sie solche Inhalte explizit selbst nachladen, haben Sie Ihre E-Mail-Adresse erfolgreich als gültig bestätigt. Damit steigt Ihr Score als potentielles Opfer deutlich an. Das Eis, auf dem Sie stehen, wird gefährlich dünn.

Bei Spear- oder Whale-Phishing-Kampagnen werden die Opfer hingegen gezielt ausgewählt. Dies kann z.B. durch die Analyse einer Firmenwebsite geschehen und ist Teil einer Social-Engineering-Strategie. Daher ist es wichtig, so wenig Informationen wie möglich öffentlich zugänglich zu machen. Mitarbeiterdaten gehören ebenso wie Patente, Betriebsgeheimnisse oder die Infrastruktur zu Ihren schützenswerten Assets und sollten bei der Risikobewertung einen entsprechenden Stellenwert einnehmen.

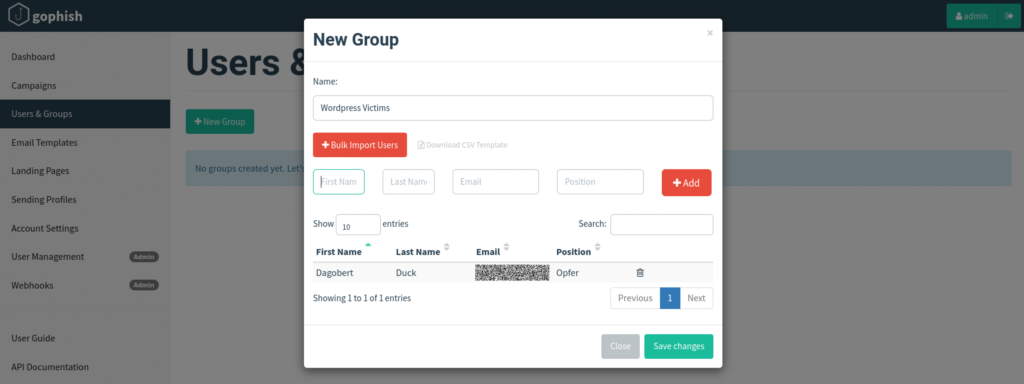

Legen Sie unter dem Menüpunkt Users & Groups einen neuen Kontakt an, vergeben Sie einen Namen für die Gruppe und speichern Sie die Liste:

![]()