Die regelmäßige Aktualisierung der Feeds in Greenbone Vulnerability Management (GVM) ist unerlässlich, um die neuesten Schwachstellen effizient zu erkennen und die Genauigkeit der Schwachstellenanalyse zu verbessern. Dies trägt dazu bei, die Reaktionsfähigkeit auf sich ständig weiterentwickelnde Cyber-Bedrohungen zu erhöhen und falsch-positive Ergebnisse zu reduzieren. Darüber hinaus unterstützt es die Einhaltung von Compliance-Anforderungen und stärkt das Vertrauen von Kunden und Partnern, indem es ein hohes Maß an Verantwortungsbewusstsein für die Datensicherheit demonstriert. Insgesamt sind diese Updates ein wesentlicher Bestandteil einer proaktiven Sicherheitsstrategie, um die IT-Infrastruktur umfassend zu schützen.

Aktualisieren der Feeds

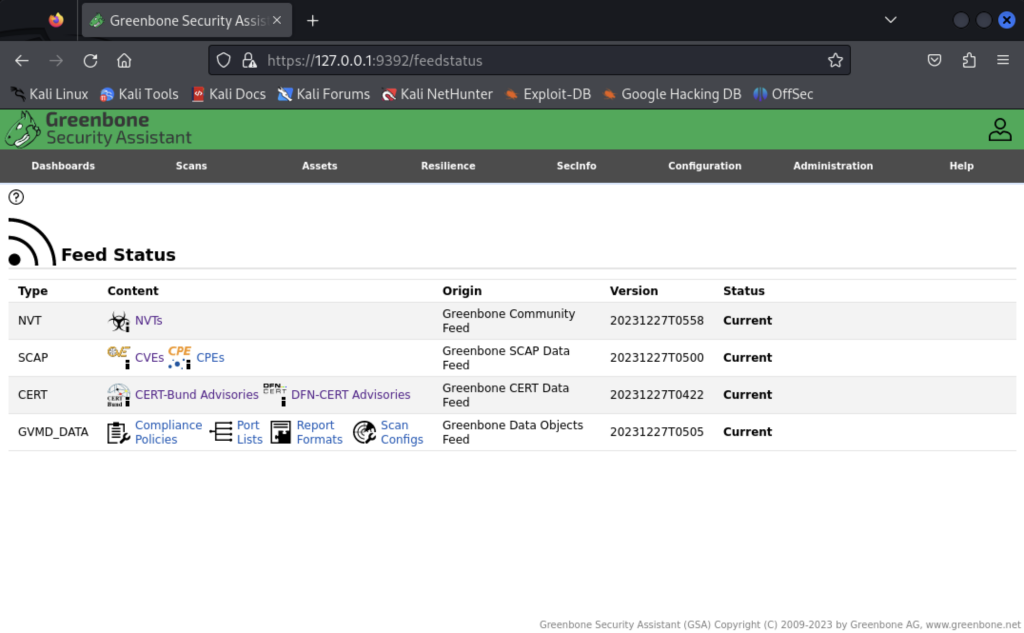

Die Feeds werden mit folgenden Kommandos und in dieser Reihenfolge aktualisiert:

┌──(pronto㉿kali)-[~]

└─$ sudo runuser -u _gvm -- greenbone-nvt-sync

Trying to acquire lock on /var/lib/openvas/feed-update.lock

Acquired lock on /var/lib/openvas/feed-update.lock

⠦ Downloading Notus files from rsync://feed.community.greenbone.net/community/vulnerability-feed/22.04/vt-data/notus/ to /var/lib/notus

⠹ Downloading NASL files from rsync://feed.community.greenbone.net/community/vulnerability-feed/22.04/vt-data/nasl/ to /var/lib/openvas/plugins

Releasing lock on /var/lib/openvas/feed-update.lock┌──(pronto㉿kali)-[~]

└─$ sudo runuser -u _gvm -- greenbone-feed-sync --type SCAP

Trying to acquire lock on /var/lib/gvm/feed-update.lock

Acquired lock on /var/lib/gvm/feed-update.lock

⠏ Downloading SCAP data from rsync://feed.community.greenbone.net/community/vulnerability-feed/22.04/scap-data/ to /var/lib/gvm/scap-data

Releasing lock on /var/lib/gvm/feed-update.lock

┌──(pronto㉿kali)-[~]

└─$ sudo runuser -u _gvm -- greenbone-feed-sync --type CERT

Trying to acquire lock on /var/lib/gvm/feed-update.lock

Acquired lock on /var/lib/gvm/feed-update.lock

⠇ Downloading CERT-Bund data from rsync://feed.community.greenbone.net/community/vulnerability-feed/22.04/cert-data/ to /var/lib/gvm/cert-data

Releasing lock on /var/lib/gvm/feed-update.lock

┌──(pronto㉿kali)-[~]

└─$ sudo runuser -u _gvm -- greenbone-feed-sync --type GVMD_DATA

Trying to acquire lock on /var/lib/gvm/feed-update.lock

Acquired lock on /var/lib/gvm/feed-update.lock

⠴ Downloading gvmd data from rsync://feed.community.greenbone.net/community/data-feed/22.04/ to /var/lib/gvm/data-objects/gvmd/22.04

Releasing lock on /var/lib/gvm/feed-update.lock

Regelmäßige Updates über Cron

Wenn der Scanner auf einem dedizierten Host installiert ist, um regelmäßig automatisierte Scans durchzuführen, kann ein geplanter Task zur Aktualisierung der Feeds verwendet werden. Erstellen Sie dazu ein Shell-Skript, das die oben genannten Befehle ausführt.

Ein solches Skript könnte z.B. so aussehen:

#!/bin/bash # OpenVAS/GVM Feed Update Script echo "Starte die Aktualisierung der OpenVAS/GVM Feeds..." # Aktualisiere die NVT-Feeds echo "Aktualisiere NVT-Feeds..." sudo runuser -u _gvm -- greenbone-nvt-sync # Aktualisiere die SCAP-Daten echo "Aktualisiere SCAP-Daten..." sudo runuser -u _gvm -- greenbone-feed-sync --type SCAP # Aktualisiere die CERT-Daten echo "Aktualisiere CERT-Daten..." sudo runuser -u _gvm -- greenbone-feed-sync --type CERT # Aktualisiere die GVM-Daten echo "Aktualisiere GVM-Daten..." sudo runuser -u _gvm -- greenbone-feed-sync --type GVMD_DATA echo "Aktualisierung abgeschlossen." # Ende des Skripts

![]()